恰逢4·15全民国家安全教育日。当“安全”这个词再一次成为社会热词,对于身处AI浪潮中的政企而言,它早已不再是一个泛泛而谈的概念,而是一道道真实摆在眼前的攻防考题。

这段时间,安全行业里有几个话题格外值得放在一起看。

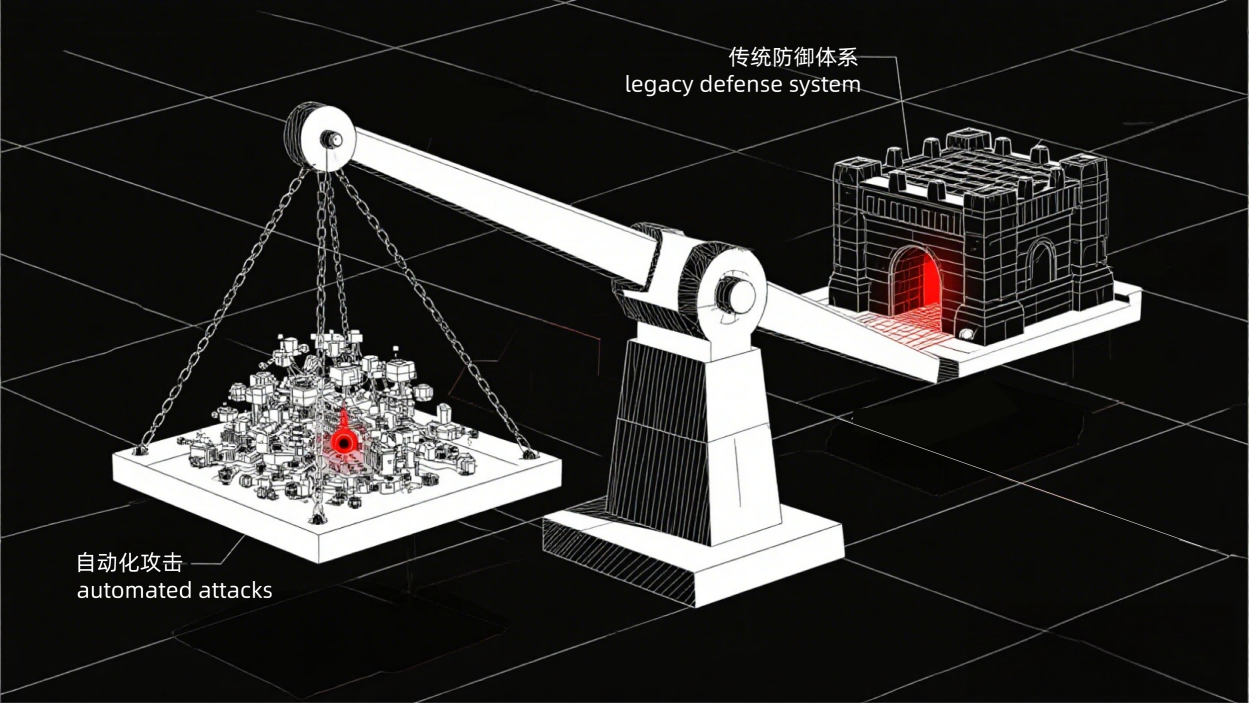

一个是OpenClaw“小龙虾”热潮引发的持续讨论。很多人第一次如此直观地感受到,AI Agent 和自动化工具正为我们的工作和生活带来革命性的改变,但同时,应用到网络安全领域,它也把攻击链的生成、迭代和隐蔽能力拉到一个新阶段。

以前需要一定技术门槛才能完成的事情,现在借助模型、工具和现成环境,攻击的组织成本正在明显下降。

另一个,则是Claude Code源码泄露事件。它以一种戏剧性的方式提醒企业,安全风险从来不只发生在外部入侵的那一刻,源码管理、权限边界、发布流程、内部协同,这些原本容易被当作“管理问题”的环节,很多时候恰恰就是安全风险实际发生的源头。

还有一件更令人警醒的事:Anthropic 最新发布的 Claude Mythos 大模型已在主流操作系统、网页浏览器及通用软件中,发现了数千个重大 0day 漏洞。大模型的能力边界正在被不断突破,且迭代速度远超行业预期。

三起事件,恰好戳中了当下政企安全最核心的焦虑:当AI让攻击变得更自动化、更隐蔽、更低成本,也更强悍,当高级威胁不再是大规模的 “广撒网”,而是带着明确目标的 “精准狙击”——我们传统的安全防护体系,到底还能不能扛住?

在AI以指数级速度进化的当下,这个问题将无数次从你我的脑海中闪过,直到彻底成为一种当代人的集体焦虑:设备上了,平台建了,安全建设并不是没做,但真正和高级威胁“硬碰硬”,仍然很容易卡在足以致命的点位上——威胁看不见,样本抓不住,攻击发生后也很难完整追溯。

多数时候,并不是没有告警,而是很难回答清楚,风险到底从哪里来,经过了哪些环节,影响扩散到了哪里,又该如何快速处置。

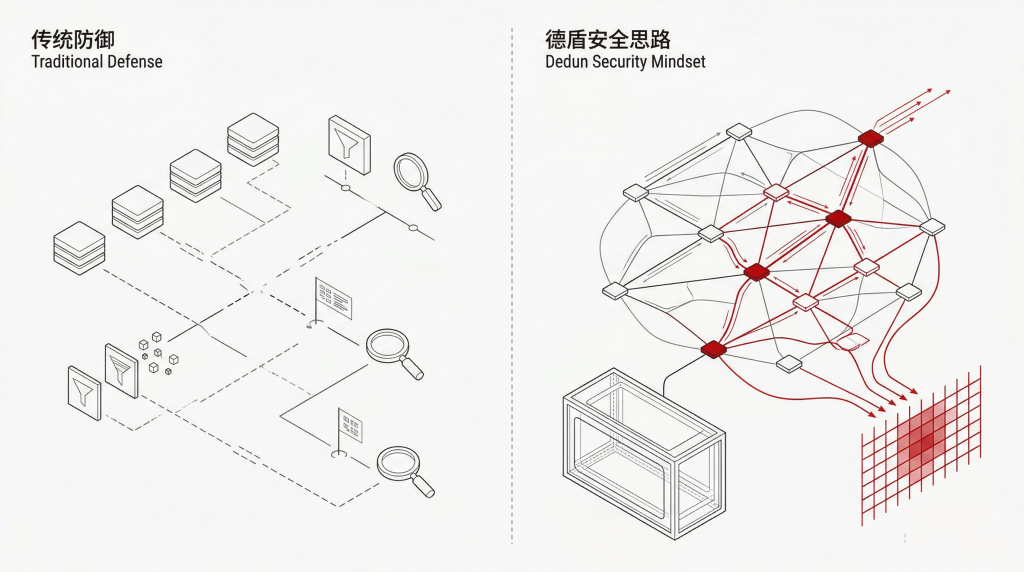

说到底,问题不在于安全产品用得够不够多,而在于,不少传统防护思路,放到今天,已经不太够用了。

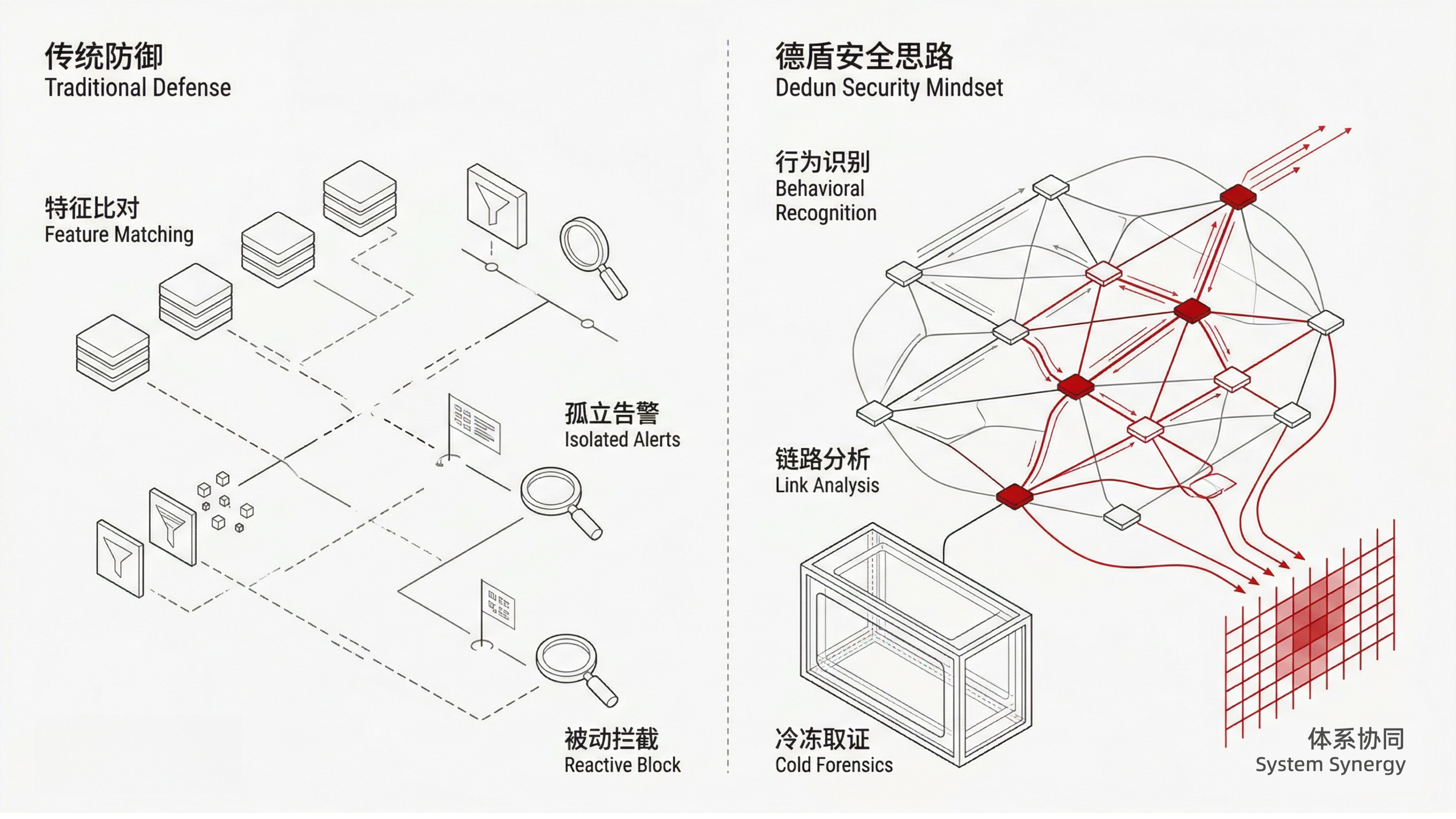

跳出“特征比对”的陷阱

安全防御的核心逻辑变了

因为一旦判断逻辑从“特征识别”转向“行为识别”,很多原本难以捕捉的问题,就会拥有另一种处理方式。

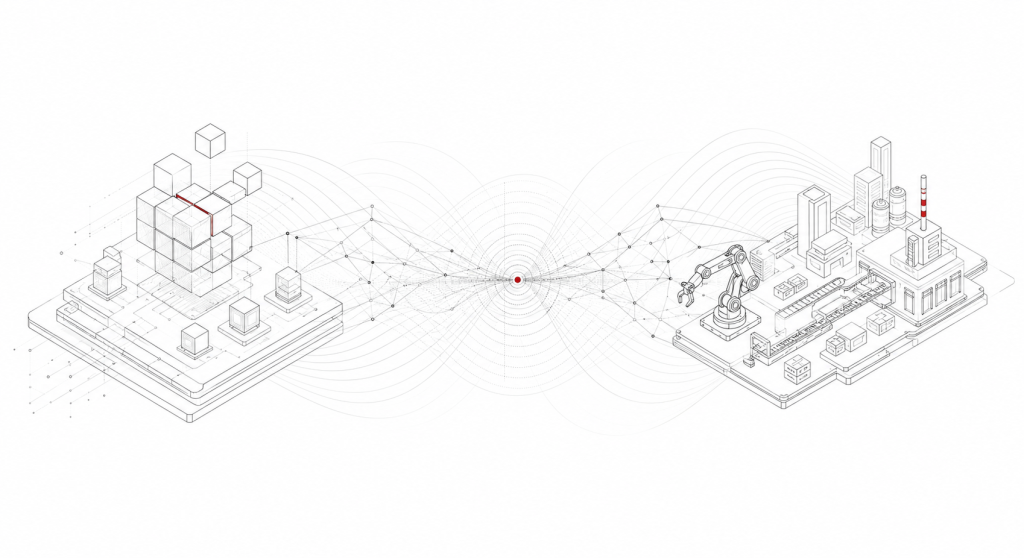

在终端侧,德盾ADS通过轻量化Agent持续采集内核级、微粒度的行为数据,对进程、文件、注册表、网络行为、模块加载等关键信息进行持续监控。它并不只是去判断某个文件是否命中了黑名单,而是在观察一整串动作是否异常,进而判断一条行为链是否成立。

这件事的重要性在于,未知威胁不会以“标准恶意文件”的形式出现。它们更像是隐藏在一连串看似正常的动作里,单看某一个步骤,也许并不显眼,但一旦把这些动作放回一条完整链路里,问题就会开始显形。

传统防御VS德盾

因为现在很多攻击,早就不是一条直线,而是一整套跨终端、跨网络、跨权限边界的复杂路径。

只看其中一个局部,往往会有告警;但要真正形成判断,必须把这些零散信号重新连成一条完整的攻击链。

德盾-防护逻辑

行业最难的题:

当木马要自毁,我们如何留住证据?

德盾-冷冻分析系统

真正的实战化防护

从来不是单点产品的堆砌

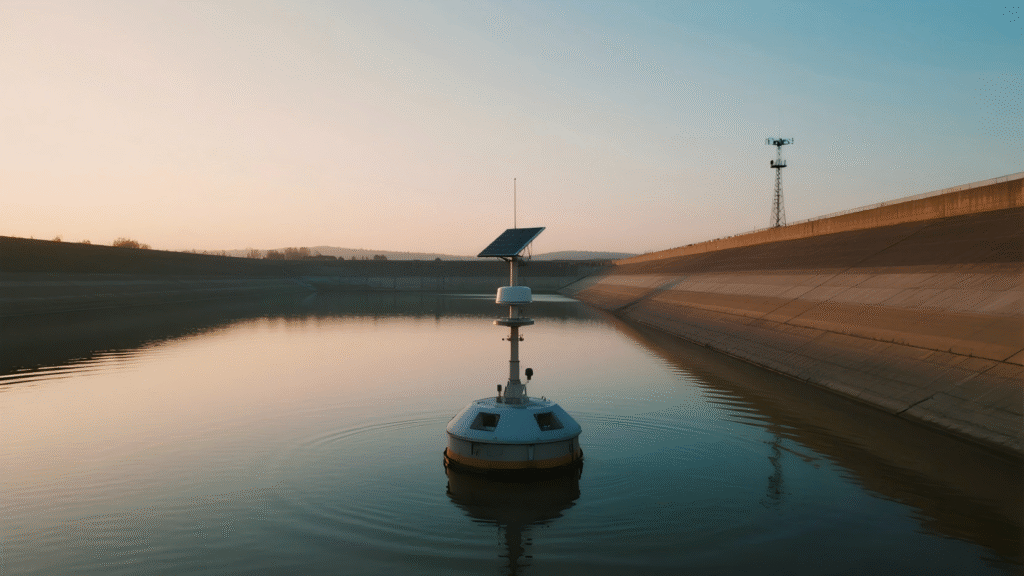

网络侧,把攻击路径和传输过程看清楚;

取证侧,在攻击者自毁前把关键证据冻结下来。三者协同之后,形成的不是简单的“功能叠加”,而是一套更接近实战的闭环:不仅要防得住,还要检得出;不仅要检得出,还要追得回、证得清。

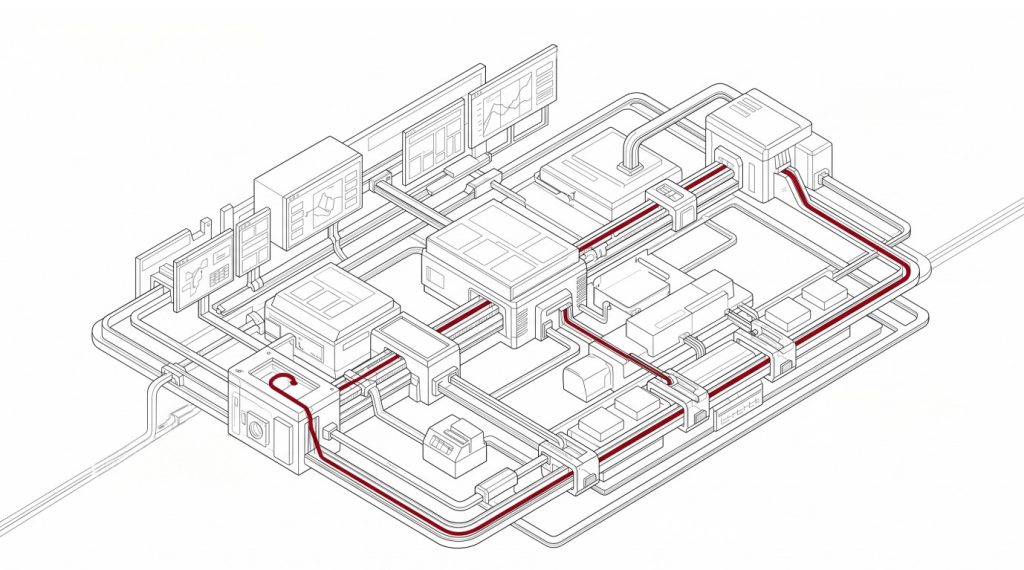

德盾-核心架构

第三,是体系化能力。安全有效性和建设规范性,不应再被拆开理解。防护、检测、溯源、取证、合规,这些环节本就应该重新回到同一个框架中去看。

这也是为什么,对于今天的政企领域来说,真正重要的已经不只是“有没有某项功能”,而是是否拥有一套机制,能够在未知威胁真正到来时,把它看见、看清、看完整。

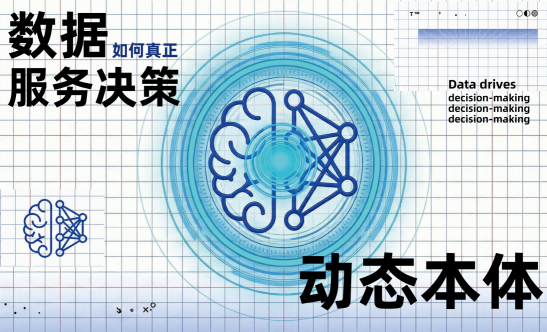

AI时代

安全建设从“被动拦截”走向“体系协同”

德盾-处置流程

当风险真正变复杂之后,企业是否还有能力,将它处理干净。